5 diferencias entre cifrado simétrico vs asimétrico

cifrado simétrico vs asimétrico — ¿qué es más seguro? Vamos a romper las diferencias entre el cifrado asimétrico y simétrico para proporcionar claridad

para alguien que no es un técnico o es en su mayoría nuevo en la criptografía, la elección de un software de cifrado para proteger los datos confidenciales puede ser una tarea difícil, especialmente si necesitan decidir entre el cifrado simétrico vs asimétrico.,

Las preguntas en torno a sus diferencias, que se considera el proceso más seguro, y cuál es el más adecuado para sus necesidades, están destinadas a surgir. Pero antes de responder a cualquiera de estas preguntas, para los no iniciados, nos gustaría volver a lo básico y comenzar con la definición de cifrado.

una visión general: ¿Qué es el cifrado?

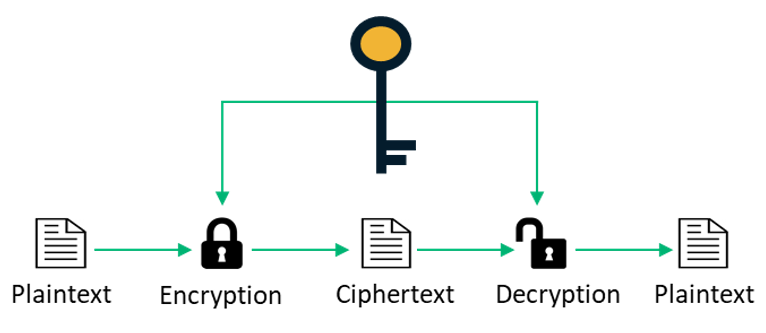

El cifrado es el proceso de convertir datos legibles por humanos (texto plano) en texto cifrado ininteligible. Esta codificación de datos es el resultado de una operación algorítmica que utiliza una clave criptográfica., En pocas palabras, el cifrado toma sus datos y los hace lo suficientemente aleatorios para que cualquiera que los robe no pueda leerlos a menos que tenga la clave para volver a convertirlos en una forma legible.

el uso de La codificación es necesaria si queremos privacidad y de la protección de nuestros datos en reposo, o en movimiento. Hay dos tipos principales-cifrado simétrico vs cifrado asimétrico – que compararemos en este artículo.,

Simétrica vs Asimétrica: Los Dos Tipos de Cifrado y Cómo Funcionan

Cifrado Simétrico

En el caso de cifrado simétrico, se emplea la misma clave tanto para cifrar y descifrar mensajes., Debido a que todo el mecanismo depende de mantener la clave como un secreto compartido, lo que significa que debe compartirse con el destinatario de una manera segura para que solo ellos puedan usarla para descifrar el mensaje, no se escala bien.

los Algoritmos de cifrado simétrico pueden usar cifrados de bloque o cifrados de flujo. Con los cifrados de bloque, un número de bits (en trozos) se cifra como una sola unidad. Por ejemplo, AES utiliza un tamaño de bloque de 128 bits con opciones para tres longitudes de clave diferentes: 128, 192 o 256 bits.,

El cifrado simétrico sufre de problemas de agotamiento de la clave y, sin el mantenimiento adecuado de una jerarquía de clave o rotación de clave efectiva, es posible que cada uso pueda filtrar información que puede ser aprovechada potencialmente por un atacante para reconstruir la clave secreta. Aunque hay problemas de administración de claves con el cifrado simétrico, es más rápido y funciona sin muchos gastos generales en recursos de red o CPU. Por lo tanto, a menudo se usa en combinación con el cifrado asimétrico, que veremos en la siguiente sección.,

Key Takeaways of Symmetric Encryption

- Hay una única clave compartida que se utiliza para el cifrado y el descifrado.

- No se escala muy bien porque la clave secreta no se debe perder o compartir con partes no autorizadas, o de lo contrario pueden leer el mensaje.

cifrado asimétrico

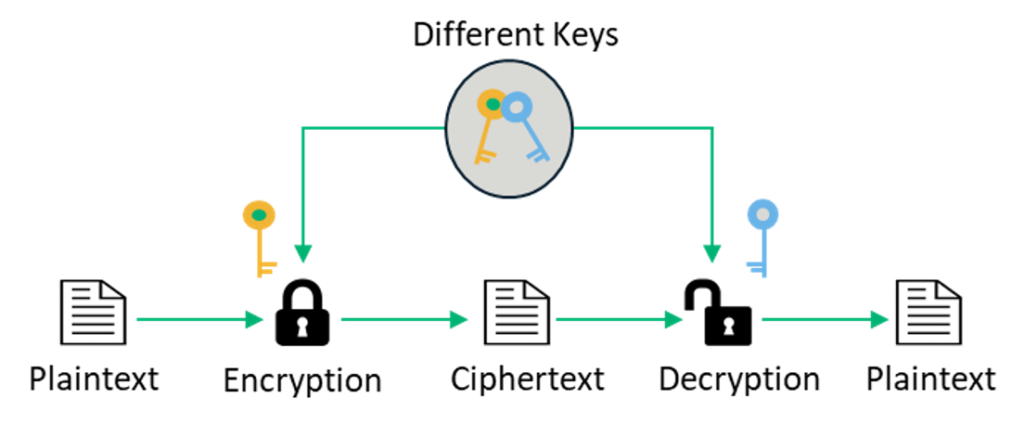

el cifrado asimétrico utiliza un par de claves relacionadas, una pública y una privada. La Clave Pública, que es accesible para todos, es lo que se utiliza para cifrar un mensaje de texto plano antes de enviarlo. Para descifrar y leer este mensaje, debe mantener la Clave Privada., Las claves pública y privada están matemáticamente relacionadas, pero la clave privada no puede derivarse de ella.

en el cifrado asimétrico (también conocido como criptografía de Clave Pública o cifrado de Clave Pública), la clave privada solo se comparte con el iniciador de la clave ya que su seguridad debe mantenerse.,

proceso complicado que su contraparte simétrica, el tiempo requerido es mayor. Sin embargo, este tipo de cifrado ofrece un mayor nivel de seguridad en comparación con el cifrado simétrico, ya que la clave privada no está destinada a ser compartida y se mantiene en secreto., También es una técnica considerablemente más escalable.

Key Takeaways of Asymmetric Encryption

- implica el uso de dos claves matemáticamente relacionadas. La Clave Pública (la que todos conocen) y la clave privada (que solo usted conoce) son necesarias para cifrar y descifrar el mensaje. La clave privada no puede derivarse de la Clave Pública.

- La Clave Pública es utilizada por otros para cifrar los mensajes que le envían, pero para descifrar y leer estos mensajes, uno necesita acceso a la Clave Privada.,

¿Cuál es la diferencia entre cifrado simétrico y asimétrico?

como explicaremos en breve, hay cinco diferencias principales entre el cifrado simétrico y asimétrico. Algunas de estas diferencias se relacionan con los tipos de claves utilizadas y otras se relacionan con el tiempo que tardan los métodos de cifrado en calcularse.

entonces, cuando hablamos de cifrado simétrico vs asimétrico, ¿qué es más seguro? El cifrado asimétrico es el más seguro, mientras que el cifrado simétrico es más rápido., Ambos son muy efectivos de diferentes maneras y, dependiendo de la tarea en cuestión, uno o ambos pueden implementarse solos o juntos.

Con suerte, ahora tiene una comprensión de la diferencia entre el cifrado simétrico vs cifrado asimétrico. La siguiente tabla proporciona una mayor profundidad de la comparación entre simétrica vs cifrado asimétrico:

| Diferenciador | Cifrado de Clave Simétrica | Cifrado de Clave Asimétrica |

| 1., Clave simétrica vs clave asimétrica | solo se utiliza una clave (clave simétrica), y la misma clave se utiliza para cifrar y descifrar el mensaje. | dos claves criptográficas diferentes (claves asimétricas), llamadas claves públicas y privadas, se utilizan para el cifrado y el descifrado. |

| 2. Complejidad y velocidad de ejecución | es una técnica simple, y debido a esto, el proceso de cifrado se puede llevar a cabo rápidamente. | es un proceso mucho más complicado que el cifrado de clave simétrica, y el proceso es más lento. |

| 3., Longitud de las claves | la longitud de las claves utilizadas suele ser de 128 o 256 bits, según el requisito de seguridad. | la longitud de las claves es mucho mayor, por ejemplo, el tamaño de clave RSA recomendado es de 2048 bits o superior. |

| 4. Uso | se utiliza principalmente cuando se necesitan transferir grandes trozos de datos. | se utiliza en transacciones más pequeñas, principalmente para autenticar y establecer un canal de comunicación seguro antes de la transferencia real de datos. |

| 5. Seguridad | La clave secreta compartida. En consecuencia, el riesgo de compromiso es mayor., | la clave privada no se comparte, y el proceso general es más seguro en comparación con el cifrado simétrico. |

| Ejemplos de Algoritmos | Ejemplos incluyen RC4 AES, DES, 3DES, etc. | los ejemplos incluyen RSA, Diffie-Hellman, ECC, etc., |

Tabla 1: cifrado simétrico vs cifrado asimétrico

cifrado simétrico vs asimétrico en el contexto del apretón de manos SSL/TLS

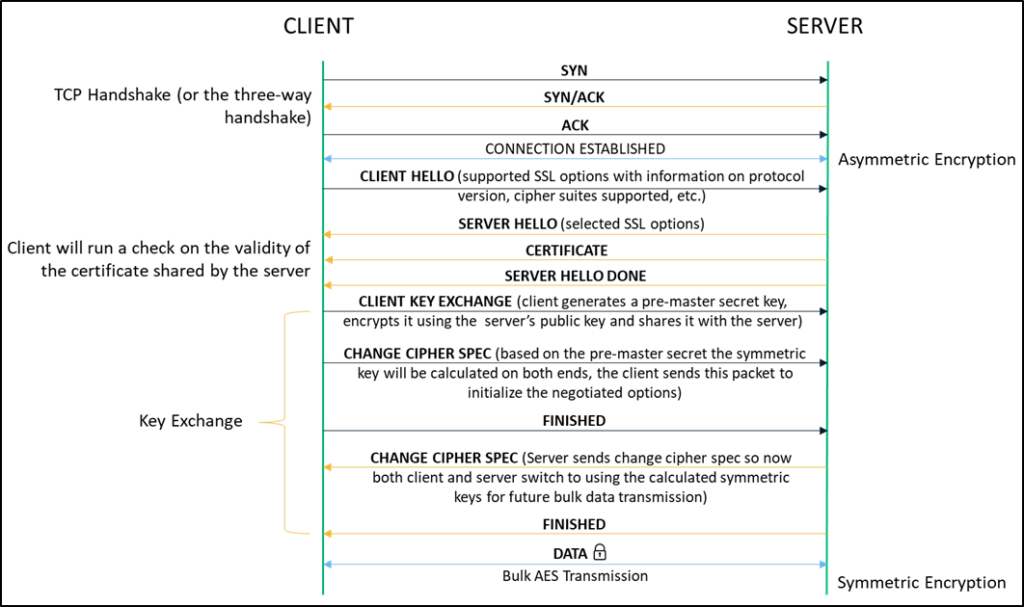

net utilizando el protocolo HTTP inseguro, los datos viajan en un formato no cifrado que puede ser fácilmente interceptado y robado por cualquiera que escuche en la red. Los certificados SSL / TLS se utilizan para cifrar el canal de comunicación entre el cliente (navegadores web como Chrome, Firefox, etc.).,) y el servidor con el que está intentando conectarse para que pueda navegar de forma segura a través de HTTPS. Si bien hay una serie de pasos involucrados en el apretón de manos, todo el proceso de Cifrado (que comienza usando cifrado asimétrico y luego cambia a cifrado simétrico para la transmisión masiva) toma solo unos pocos milisegundos.

cada vez que nos conectamos a un sitio web a través de HTTPS, se establece un canal de comunicación cifrado entre nuestro navegador cliente y el servidor que aloja el sitio., Vamos a obtener una breve descripción de dónde entra en juego el cifrado al configurar una conexión segura:

negociación de conexión

después del apretón de manos de tres vías entre el cliente y servidor, el proceso SSL / TLS comienza con el mensaje de Hola del cliente que, además de otros parámetros, también comunica los conjuntos de cifrado soportados (por ejemplo, RSA, Diffie-Hellman, etc.).).,

la conexión se negocia en base al estándar de cifrado más alto que es compatible tanto con el cliente como con el servidor.

intercambio de claves

con el mensaje server hello, el cliente recibe el certificado digital del servidor que contiene su Clave Pública. Utiliza esta clave para generar un secreto pre-maestro después de verificar la validez del certificado del servidor. El cliente envía la clave pre-maestra al servidor después de cifrarla con la Clave Pública. El servidor utiliza la clave privada para descifrar y obtener la misma clave pre-maestra., La clave simétrica es calculada por separado tanto por el cliente como por el servidor en función del valor de la clave secreta pre-maestra.

cambiar Especificación de Cifrado

después de calcular la clave simétrica, tanto el servidor como el cliente se envían un mensaje de especificación de cifrado de cambio. Esto indica que la comunicación restante que involucre cualquier transferencia de datos masiva se realizará utilizando claves simétricas (mediante la aplicación de estándares de cifrado como AES) sobre un canal cifrado seguro.,

En resumen: en el Debate del cifrado simétrico vs asimétrico, ambos son importantes

casi hemos repasado todos los conceptos principales en torno al cifrado simétrico vs asimétrico. Por ahora, las consultas sobre «cuál es la diferencia entre cifrado simétrico y asimétrico» y «clave simétrica vs clave asimétrica» deberían haber sido aclaradas. Aunque ambos son extremadamente diferentes en función de diferentes construcciones matemáticas, ambos han encontrado su aplicación en numerosos escenarios., Por ejemplo, el cifrado simétrico se utiliza para proteger el contenido del archivo o entra en escena en el cifrado de disco, y el cifrado asimétrico se utiliza con firmas digitales.

aparte de SSL, una combinación de ambas técnicas se utiliza en muchos otros escenarios. Las aplicaciones de mensajería como Signal o WhatsApp utilizan cifrado de extremo a extremo donde se utiliza cifrado asimétrico para inicializar el canal de comunicación cifrado, y el resto de la conversación procede utilizando cifrado simétrico.,

Manage Certificates Like a Pro

14 Certificate Management Best Practices to keep your organization running, secure and fully-compliant.,

Contact details collected on InfoSec Insights may be used to send you requested information, blog update notices, and for marketing purposes. Learn more…,

- #cifrado asimétrico

- #cifrado simétrico

- #tipos de cifrado