5 différences entre le chiffrement symétrique vs asymétrique

chiffrement symétrique vs asymétrique — lequel est le plus sûr? Nous allons décomposer les différences entre le cryptage asymétrique et symétrique pour clarifier

pour quelqu’un qui n’est pas un technophile ou qui est principalement nouveau en cryptographie, choisir un logiciel de cryptage pour sécuriser les données sensibles peut être une tâche difficile, en particulier s’il doit décider entre le cryptage symétrique et asymétrique.,

des Questions autour de leurs différences, qui est considéré comme le processus le plus sûr, et celui qui convient le mieux à vos besoins, ne manqueront pas de se poser. Mais avant de répondre à l’une de ces questions, pour les non-initiés, nous aimerions revenir aux bases et commencer par définir le cryptage.

un aperçu: Qu’est-ce que le chiffrement?

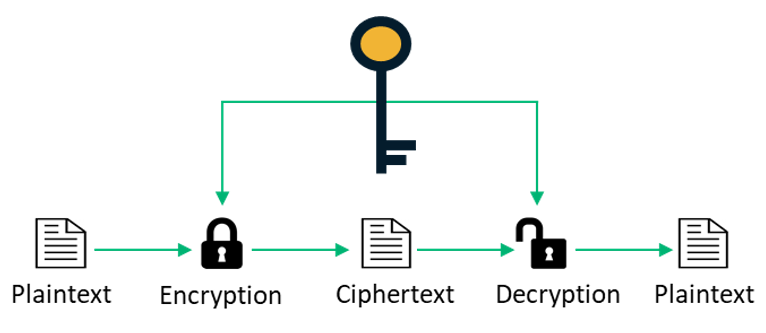

Le chiffrement est le processus de conversion de données lisibles par l’homme (texte brut) en texte chiffré inintelligible. Ce brouillage des données est le résultat d’une opération algorithmique qui utilise une clé cryptographique., En termes simples, le cryptage prend vos données et les rend suffisamment aléatoires pour que quiconque les vole ne puisse pas les lire à moins d’avoir la clé pour les transformer en une forme lisible.

L’utilisation du chiffrement est nécessaire si nous voulons que la vie privée et de la protection de nos données au repos ou en mouvement. Il existe deux types principaux — cryptage symétrique vs cryptage asymétrique — que nous comparerons dans cet article.,

Symétrique vs Asymétrique: Les Deux Types de Chiffrement et Comment Ils fonctionnent

de Cryptage Symétrique

Dans le cas d’un chiffrement symétrique, la même clé est utilisée pour crypter et décrypter les messages., Étant donné que l’ensemble du mécanisme dépend du fait que la clé reste un secret partagé — ce qui signifie qu’elle doit être partagée avec le destinataire de manière sécurisée afin que lui seul puisse l’utiliser pour déchiffrer le message — elle ne s’adapte pas bien.

les algorithmes de chiffrement symétrique peuvent utiliser des chiffrements de bloc ou des chiffrements de flux. Avec les chiffrements par blocs, un certain nombre de bits (en morceaux) est chiffré en une seule unité. Par exemple, AES utilise une taille de bloc de 128 bits avec des options pour trois longueurs de clé différentes — 128, 192 ou 256 bits.,

Le chiffrement symétrique souffre de problèmes d’épuisement des clés et, sans maintenance appropriée d’une hiérarchie de clés ou d’une rotation efficace des clés, il est possible que chaque utilisation puisse divulguer des informations qui peuvent être potentiellement exploitées par un attaquant pour reconstruire la clé secrète. Bien qu’il existe des problèmes de gestion clés avec le cryptage symétrique, il est plus rapide et fonctionne sans beaucoup de frais généraux sur les ressources réseau ou CPU. Par conséquent, il est souvent utilisé en combinaison avec le cryptage asymétrique, que nous examinerons dans la section suivante.,

clés à retenir du chiffrement symétrique

- Il existe une seule clé partagée utilisée pour le chiffrement et le déchiffrement.

- Il ne s’adapte pas très bien car la clé secrète ne doit pas être perdue ou partagée avec des parties non autorisées, sinon elles peuvent lire le message.

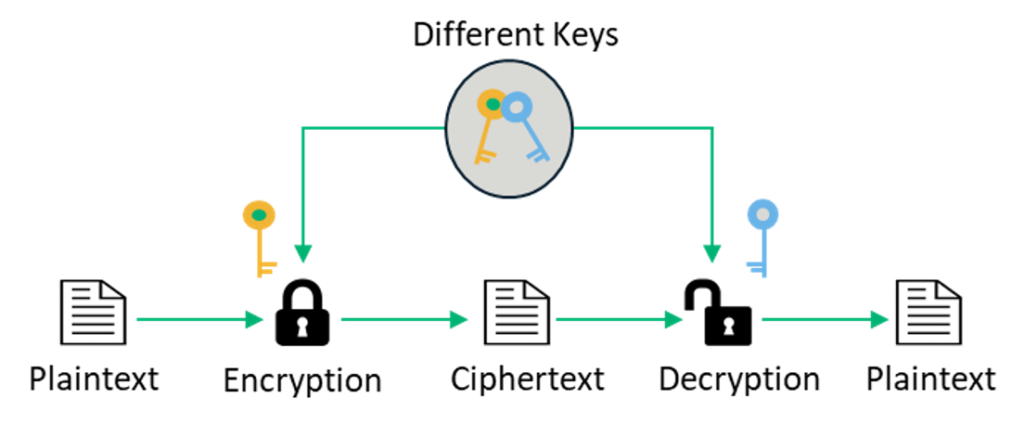

le Chiffrement Asymétrique

de cryptage Asymétrique utilise une paire de clés associées publique et une clé privée. La clé publique, accessible à tous, est ce qui est utilisé pour chiffrer un message en clair avant de l’envoyer. Pour déchiffrer et lire ce message, vous devez maintenir la clé privée., Les clés publique et privée sont mathématiquement liées, mais la clé privée ne peut pas en être dérivée.

dans le chiffrement asymétrique (également appelé cryptographie à clé publique ou chiffrement à clé publique), la clé privée n’est partagée qu’avec l’initiateur de la clé car sa sécurité doit être maintenue.,

Parce que le chiffrement asymétrique est un processus plus complexe que son symétrique contrepartie, le temps nécessaire est plus grande. Cependant, ce type de cryptage offre un niveau de sécurité plus élevé que le cryptage symétrique puisque la clé privée n’est pas destinée à être partagée et est gardée secrète., C’est aussi une technique beaucoup plus évolutive.

clés à retenir du chiffrement asymétrique

- il implique l’utilisation de deux clés mathématiquement liées. La clé publique (celle qui est connue de tout le monde) et la clé privée (qui n’est connue que par vous) sont nécessaires pour chiffrer et déchiffrer le message. La clé privée ne peut pas être dérivée de la clé publique.

- la clé publique est utilisée par d’autres pour chiffrer les messages qu’ils vous envoient, mais pour déchiffrer et lire ces messages, il faut avoir accès à la clé privée.,

Quelle est la différence entre le chiffrement symétrique et asymétrique?

Comme nous l’expliquerons bientôt, il existe cinq principales différences entre le chiffrement symétrique et asymétrique. Certaines de ces différences concernent les types de clés utilisées et d’autres concernent le temps de calcul des méthodes de chiffrement.

donc, quand on parle de chiffrement symétrique vs asymétrique, lequel est le plus sûr? Le cryptage asymétrique est le plus sûr, tandis que le cryptage symétrique est plus rapide., Ils sont tous deux très efficaces de différentes manières et, selon la tâche à accomplir, l’un ou l’autre ou les deux peuvent être déployés seuls ou ensemble.

espérons que vous avez maintenant une compréhension de la différence entre le cryptage symétrique et le cryptage asymétrique. Le tableau ci-dessous fournit une comparaison approfondie entre symétrique vs chiffrement asymétrique:

| Différenciateur | de Cryptage à Clé Symétrique | Asymétrique Clé de Chiffrement |

| 1., Clé symétrique vs clé Asymétrique | une Seule clé (clé symétrique) est utilisé, et la même clé est utilisée pour chiffrer et déchiffrer le message. | deux clés cryptographiques différentes (clés asymétriques), appelées clés publiques et privées, sont utilisées pour le chiffrement et le déchiffrement. |

| 2. Complexité et rapidité d’exécution | c’est une technique simple, et de ce fait, le processus de cryptage peut être effectué rapidement. | C’est beaucoup plus compliqué que de chiffrement à clé symétrique, et le processus est plus lent. |

| 3., Longueur des clés | la longueur des clés utilisées est généralement de 128 ou 256 bits, en fonction des exigences de sécurité. | La longueur des clés est beaucoup plus grande, par exemple, la taille de clé RSA 2048 bits ou plus. |

| 4. Utilisation | il est principalement utilisé lorsque de gros morceaux de données doivent être transférés. | il est utilisé dans les transactions plus petites, principalement pour authentifier et établir un canal de communication sécurisé avant le transfert de données réel. |

| 5. Sécurité | La clé secrète partagée. Par conséquent, le risque de compromis est plus élevé., | la clé privée n’est pas partagée et le processus global est plus sécurisé que le chiffrement symétrique. |

| exemples d’algorithmes | les exemples incluent RC4, AES, DES, 3DES, etc. | les exemples incluent RSA, Diffie-Hellman, ECC, etc., |

Tableau 1: chiffrement symétrique vs chiffrement asymétrique

chiffrement symétrique vs chiffrement asymétrique dans le contexte de la prise de contact SSL/TLS

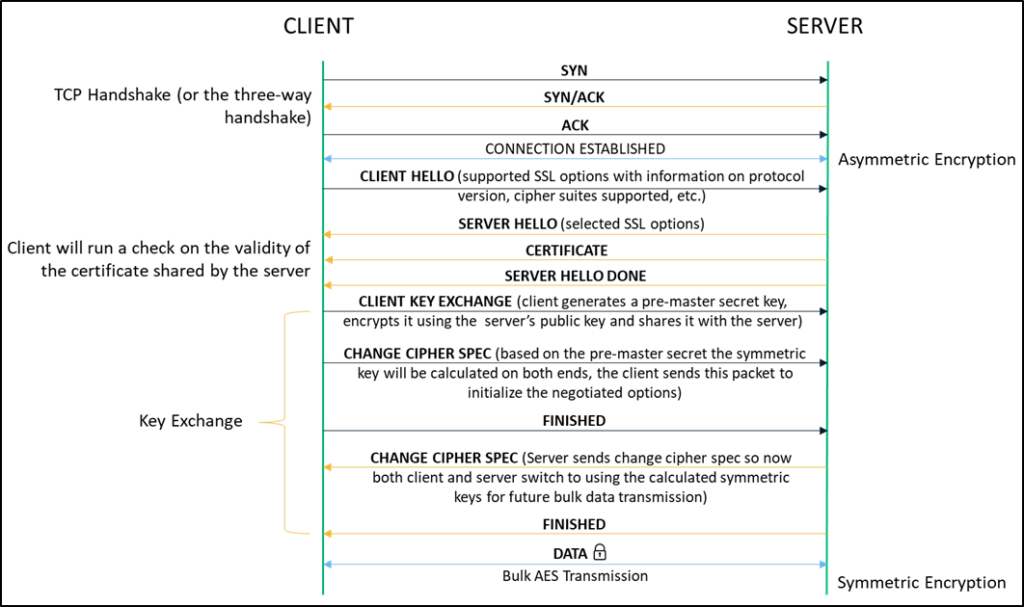

lorsque nous surfons sur net en utilisant le protocole HTTP non sécurisé, les données voyagent dans un format non crypté qui peut facilement être intercepté et volé par quiconque écoute sur le réseau. Les certificats SSL / TLS sont utilisés pour chiffrer le canal de communication entre le client (navigateurs Web comme Chrome, Firefox, etc.,) et le serveur avec lequel vous essayez de vous connecter afin que vous puissiez naviguer en toute sécurité via HTTPS. Bien qu’il y ait un certain nombre d’étapes impliquées dans la poignée de main, l’ensemble du processus de cryptage (qui commence à utiliser le cryptage asymétrique et passe ensuite au cryptage symétrique pour la transmission en masse) ne prend que quelques millisecondes.

chaque fois que nous nous connectons à un site web via HTTPS, un canal de communication crypté est établi entre notre navigateur client et le serveur hébergeant le site., Obtenons un bref aperçu de l’endroit où le cryptage entre en jeu lors de la configuration d’une connexion sécurisée:

négociation de connexion

suite à la poignée de main à trois voies entre le client et serveur, le processus SSL/TLS commence par le message client Hello qui, en plus d’autres paramètres, communique également les suites de chiffrement prises en charge (par exemple, RSA, Diffie-Hellman, etc.).,

la connexion est négociée en fonction de la norme de cryptage la plus élevée prise en charge par le client et le serveur.

échange de clés

avec le message server hello, le client reçoit le certificat numérique du serveur qui contient sa clé publique. Il utilise cette clé pour générer un secret pré-maître après avoir vérifié la validité du certificat de serveur. Le client envoie la clé pré-maître au serveur après l’avoir chiffrée avec la clé publique. Le serveur utilise la clé privée pour déchiffrer et obtenir la même clé pré-maître., La clé symétrique est calculée séparément par le client et le serveur en fonction de la valeur de la clé secrète pré-maître.

Change Cipher Spec

Après avoir calculé la clé symétrique, le serveur et le client s’envoient un message change cipher spec. Cela indique que la communication restante impliquant tout transfert de données en masse sera effectuée à l’aide de clés symétriques (en appliquant des normes de cryptage telles que AES) sur un canal crypté sécurisé.,

En résumé: dans le débat sur le chiffrement symétrique vs asymétrique, les deux sont importants

Nous avons à peu près passé en revue tous les principaux concepts autour du chiffrement symétrique vs asymétrique. À l’heure actuelle, les requêtes sur « quelle est la différence entre le cryptage symétrique et asymétrique” et « clé symétrique vs clé asymétrique” auraient dû être éclaircies. Bien qu’ils soient tous deux extrêmement différents en fonction de différentes constructions mathématiques, ils ont tous deux trouvé leur application dans de nombreux scénarios., Par exemple, le cryptage symétrique est utilisé pour protéger le contenu du fichier ou entre dans l’image dans le cryptage de disque, et le cryptage asymétrique est utilisé avec les signatures numériques.

en dehors de SSL, une combinaison de ces deux techniques est utilisée dans de nombreux autres scénarios. Les applications de messagerie telles que Signal ou WhatsApp utilisent un cryptage de bout en bout où le cryptage asymétrique est utilisé pour initialiser le canal de communication crypté, et le reste de la conversation utilise un cryptage symétrique.,

Manage Certificates Like a Pro

14 Certificate Management Best Practices to keep your organization running, secure and fully-compliant.,

Contact details collected on InfoSec Insights may be used to send you requested information, blog update notices, and for marketing purposes. Learn more…,

- #chiffrement asymétrique

- #chiffrement symétrique

- #les types de chiffrement