5 diferenças entre cifragem simétrica vs assimétrica

simétrica vs cifragem assimétrica — o que é mais seguro? Vamos quebrar as diferenças entre assimétrica e simétrica criptografia para fornecer clareza

Por alguém que não um técnico ou é principalmente de novo para criptografia, a escolha de um software de criptografia para proteger dados confidenciais pode ser uma tarefa desafiadora, especialmente se eles precisam decidir entre simétrica vs criptografia assimétrica.,as perguntas em torno de suas diferenças, que é considerado o processo mais seguro, e qual é o mais adequado para suas necessidades, devem surgir. Mas antes de respondermos a qualquer uma dessas perguntas, para os não iniciados, gostaríamos de voltar ao básico e começar com a definição de criptografia.

uma visão geral: o que é a encriptação?

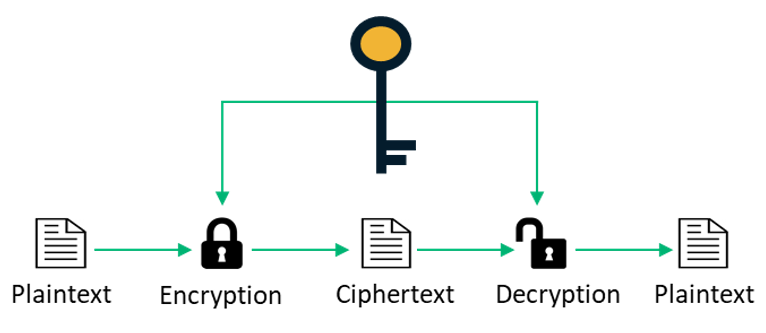

criptografia é o processo de conversão de dados legíveis pelo homem (texto simples) em cifrotexto ininteligível. Esta codificação de dados é o resultado de uma operação algorítmica que usa uma chave criptográfica., Simplificando, a encriptação pega nos seus dados e torna-os Aleatórios o suficiente para que qualquer um que os roube não possa lê-los a menos que tenha a chave para transformá-los de volta numa forma legível.

O uso de criptografia é necessária, se queremos de privacidade e para proteger os nossos dados em repouso, em uso ou em movimento. Existem dois tipos principais — criptografia simétrica vs criptografia assimétrica — que vamos comparar neste artigo.,

Simétrica vs Assimétrica: Os Dois Tipos de Criptografia e Como Eles Funcionam

Criptografia Simétrica

No caso da criptografia simétrica, a mesma chave é usada tanto para criptografar e descriptografar mensagens., Porque todo o mecanismo é dependente de manter a chave em segredo compartilhado — o que significa que ela precisa ser compartilhada com o destinatário de uma forma segura para que apenas eles possam usá — la para descriptografar a mensagem-ela não escala bem.

algoritmos de cifragem simétricos podem usar cifras de bloco ou cifras de fluxo. Com cifras de bloco, um número de bits (em pedaços) é criptografado como uma única unidade. Por exemplo, AES usa um tamanho de bloco de 128 bits com opções para três comprimentos de chave diferentes — 128, 192, ou 256 bits.,

criptografia simétrica sofre de problemas de exaustão de chaves e, sem a manutenção adequada de uma hierarquia de chaves ou rotação efetiva de chaves, é possível que todo Uso possa vazar informações que podem ser potencialmente alavancadas por um atacante para reconstruir a chave secreta. Embora haja questões de gerenciamento de chaves com criptografia simétrica, sua mais rápida e funções sem muitas despesas gerais em recursos de rede ou CPU. Portanto, é muitas vezes usado em combinação com criptografia assimétrica, que vamos ver na seção seguinte.,

key Takeaways of Symmetric Encryption

- Há uma única chave partilhada que é usada para encriptação e descodificação.

- Ele não escala muito bem, porque a chave secreta não deve ser perdida ou compartilhada com partes não autorizadas, ou então eles podem ler a mensagem.

criptografia assimétrica

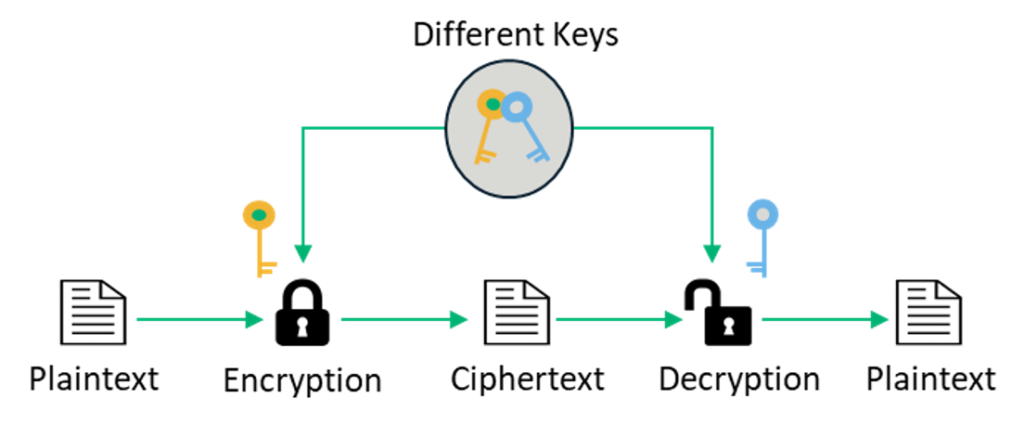

criptografia assimétrica usa um par de chaves relacionadas — uma chave pública e privada. A chave pública, que é acessível a todos, é o que é usado para criptografar uma mensagem de texto simples antes de enviá-la. Para decifrar e ler esta mensagem, você precisa segurar a chave privada., As chaves públicas e privadas estão matematicamente relacionadas, mas a chave privada não pode ser derivada dela.

em criptografia assimétrica (também conhecida como criptografia de chave pública ou criptografia de chave pública), a chave privada só é compartilhada com o iniciador da chave, uma vez que sua segurança precisa ser mantida.,

Devido a criptografia assimétrica é um processo mais complicado do que sua contraparte simétrica, o tempo exigido é maior. No entanto, este tipo de criptografia oferece um maior nível de segurança em comparação com a criptografia simétrica, uma vez que a chave privada não é para ser compartilhada e é mantida em segredo., É também uma técnica consideravelmente mais escalável.

key Takeaways of Asymmetric Encryption

- it involves the use of two mathematically related keys. A chave pública (a que é conhecida por todos) e a chave privada (que só é conhecida por você) são necessárias para criptografar e descriptografar a mensagem. A chave privada não pode ser derivada da chave pública.

- A chave pública é usada por outros para criptografar as mensagens que eles enviam para você, mas para decifrar e ler essas mensagens, é preciso ter acesso à chave privada.,

Qual é a diferença entre cifragem simétrica e assimétrica?

como explicaremos em breve, existem cinco diferenças principais entre criptografia simétrica e assimétrica. Algumas destas diferenças relacionam-se com os tipos de chaves utilizadas e outras relacionam-se com o tempo que os métodos de encriptação demoram a Computar.então, quando falamos de criptografia simétrica vs assimétrica, qual é mais segura? A criptografia assimétrica é a mais segura, enquanto a criptografia simétrica é mais rápida., Ambos são muito eficazes de maneiras diferentes e, dependendo da tarefa em mãos, qualquer um ou ambos podem ser implantados sozinhos ou juntos.

esperançosamente, você agora tem uma compreensão da diferença entre criptografia simétrica vs criptografia assimétrica. A tabela abaixo fornece uma análise mais aprofundada comparação entre simétrica vs criptografia assimétrica:

| elemento Diferenciador | Criptografia de Chave Simétrica | Assimétrica Criptografia de Chave |

| 1., Chave simétrica vs chave assimétrica | apenas uma chave (chave simétrica) é usada, e a mesma chave é usada para criptografar e descriptografar a mensagem. | duas chaves criptográficas diferentes (chaves assimétricas), chamadas de chaves públicas e privadas, são usadas para criptografia e descriptografia. |

| 2. Complexidade e velocidade de execução | é uma técnica simples, e por causa disso, o processo de criptografia pode ser realizado rapidamente. | é um processo muito mais complicado do que criptografia de chave simétrica, e o processo é mais lento. |

| 3., Comprimento das chaves | o comprimento das chaves utilizadas é tipicamente 128 ou 256 bits, com base no requisito de segurança. | o comprimento das chaves é muito maior, por exemplo, o tamanho recomendado da chave RSA é de 2048 bits ou mais. |

| 4. Uso | é usado principalmente quando grandes pedaços de dados precisam ser transferidos. | é usado em transações menores, principalmente para autenticar e estabelecer um canal de comunicação seguro antes da transferência real de dados. |

| 5. Segurança | a chave secreta é partilhada. Consequentemente, o risco de compromisso é mais elevado., | a chave privada não é compartilhada, e o processo global é mais seguro em comparação com a criptografia simétrica. |

| Exemplos de Algoritmos | Exemplos incluem RC4, AES, DES, 3DES, etc. | exemplos incluem RSA, Diffie-Hellman, ECC, etc., |

Tabela 1: Criptografia Simétrica vs Criptografia Assimétrica

Simétrica vs Criptografia Assimétrica no Contexto do SSL/TLS Handshake

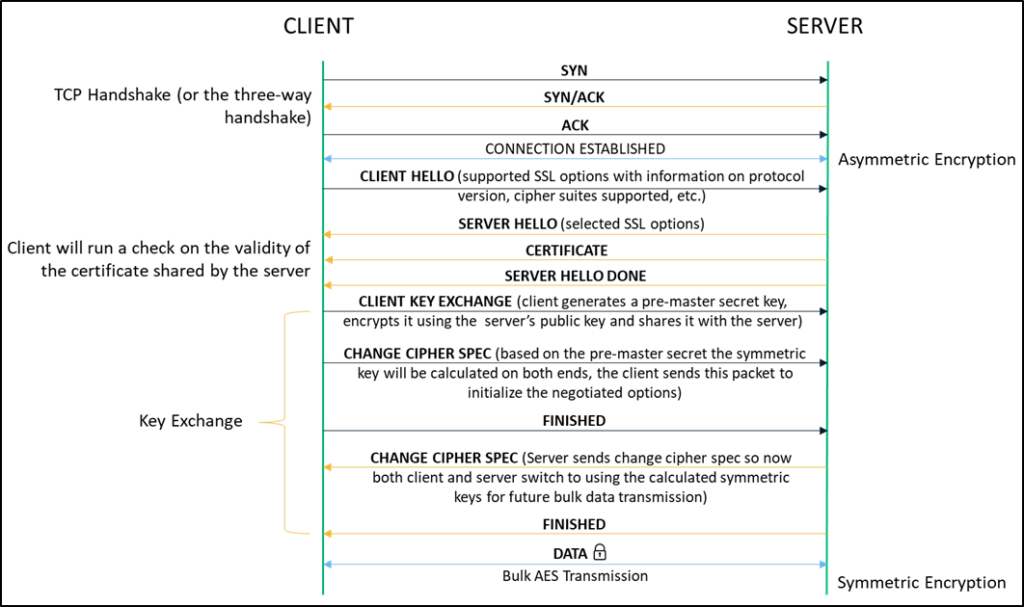

Quando navegar na net usando o inseguro protocolo HTTP, dados viaja em um formato não criptografado que pode ser facilmente interceptadas e roubado por ninguém escutando a rede. Os certificados SSL/TLS são usados para encriptar o canal de comunicação entre o cliente (navegadores web como o Chrome, o Firefox, etc.,) e o servidor com o qual você está tentando se conectar para que você possa navegar de forma segura sobre HTTPS. Enquanto há uma série de passos envolvidos no aperto de mão, todo o processo de criptografia (que começa a usar criptografia assimétrica e mais tarde muda para criptografia simétrica para transmissão em massa) leva apenas alguns milissegundos.cada vez que nos conectamos a um site através de HTTPS, um canal de comunicação criptografado é estabelecido entre o nosso navegador cliente e o servidor que hospeda o site., Vamos começar com uma breve visão geral de onde criptografia entra em jogo quando configurar uma conexão segura:

de Negociação da Ligação

Após o handshake de três vias entre o cliente e o servidor, o SSL/TLS processo começa com o cliente olá mensagem que, além de outros parâmetros, também se comunica com suporte a conjuntos de codificação (por exemplo, RSA, Diffie-Hellman, etc.).,

a conexão é negociada com base no mais alto padrão de criptografia que é suportado tanto pelo cliente quanto pelo servidor.

Key Exchange

com a mensagem hello do servidor, o cliente recebe o certificado digital do servidor que contém a sua chave pública. Ele usa esta chave para gerar um segredo pré-mestre após verificar a validade do certificado do servidor. O cliente envia a chave pré-mestre para o servidor depois de criptografá-la com a chave pública. O servidor usa a chave privada para decifrar e obter a mesma chave pré-mestre., A chave simétrica é calculada separadamente pelo cliente e pelo servidor com base no valor da chave pré-master secret.

alterar a cifra Spec

Depois de calcular a chave simétrica, tanto o servidor quanto o cliente enviam uma mensagem de cifra de mudança para o outro. Isto indica que a comunicação restante envolvendo qualquer transferência de dados em massa será feita usando chaves simétricas (aplicando padrões de criptografia como AES) sobre um canal criptografado seguro.,

in Summary: In the Debate of Symmetric vs Asymmetric Encryption, Both Are Important

we’ve just about gone over all the main concepts around symmetric vs asymmetric encryption. Até agora, as perguntas sobre “qual é a diferença entre criptografia simétrica e assimétrica” e “chave simétrica vs chave assimétrica” deveriam ter sido esclarecidas. Embora ambos sejam extremamente diferentes com base em diferentes construções matemáticas, ambos encontraram a sua aplicação em vários cenários., Por exemplo, criptografia simétrica é usada para proteger o conteúdo de arquivos ou entra na imagem em criptografia de disco, e criptografia assimétrica é usada com assinaturas digitais.além de SSL, uma combinação de ambas as técnicas é usada em muitos outros cenários. Aplicações de mensagens como Signal ou WhatsApp usam criptografia de extremo a extremo onde criptografia assimétrica é usada para inicializar o canal de comunicação criptografado, e o resto da conversa prossegue usando criptografia simétrica.,

Manage Certificates Like a Pro

14 Certificate Management Best Practices to keep your organization running, secure and fully-compliant.,

Contact details collected on InfoSec Insights may be used to send you requested information, blog update notices, and for marketing purposes. Learn more…,

- #criptografia assimétrica

- #criptografia simétrica

- #tipos de criptografia