Cómo hackear la red WiFi (inalámbrica)

las redes inalámbricas son accesibles para cualquier persona dentro del radio de transmisión del enrutador. Esto los hace vulnerables a los ataques. Los puntos de acceso están disponibles en lugares públicos como aeropuertos, restaurantes, parques, etc.

en este tutorial, le presentaremos las técnicas comunes utilizadas para explotar las debilidades en las implementaciones de seguridad de redes inalámbricas. También veremos algunas de las contramedidas que puede implementar para protegerse contra tales ataques.,

temas cubiertos en este tutorial

- ¿Qué es una red inalámbrica?

- Cómo acceder a una red inalámbrica?

- Autenticación de Red Inalámbrica WEP & WPA

- Cómo crackear Redes Inalámbricas

- Cómo proteger las redes inalámbricas

- Hacking Actividad: Descifrar Contraseña de la conexión Inalámbrica

¿Qué es una red inalámbrica?

una red inalámbrica es una red que utiliza ondas de radio para vincular computadoras y otros dispositivos., La implementación se realiza en la capa 1 (capa física) del modelo OSI.

Cómo acceder a una red inalámbrica?

necesitará un dispositivo habilitado para la red inalámbrica, como una computadora portátil, tableta, teléfonos inteligentes, etc. También tendrá que estar dentro del radio de transmisión de un punto de acceso de red inalámbrica. La mayoría de los dispositivos (si la opción de red inalámbrica está activada) le proporcionarán una lista de redes disponibles. Si la red no está protegida con contraseña, solo tiene que hacer clic en Conectar., Si está protegido por contraseña, entonces necesitará la contraseña para obtener acceso.

autenticación de red inalámbrica

dado que la red es fácilmente accesible para todos con un dispositivo habilitado para redes inalámbricas, la mayoría de las redes están protegidas con contraseña. Veamos algunas de las técnicas de autenticación más utilizadas.

WEP

WEP es el acrónimo de Wired Equivalent Privacy. Fue desarrollado para los estándares IEEE 802.11 WLAN. Su objetivo era proporcionar la privacidad equivalente a la proporcionada por las redes cableadas., WEP funciona cifrando los datos transmitidos a través de la red para protegerlos de escuchas.

autenticación WEP

autenticación de sistema abierto (Osa): este método otorga acceso a la autenticación de estación solicitada en función de la directiva de acceso configurada.

autenticación de Clave compartida (Ska): este método envía un desafío cifrado a la estación que solicita acceso. La estación encripta el desafío con su clave y luego responde. Si el desafío cifrado coincide con el valor de AP, se concede el acceso.,

debilidad de WEP

WEP tiene fallas y vulnerabilidades de diseño significativas.

- La integridad de los paquetes se comprueba mediante la comprobación de redundancia cíclica (CRC32). La comprobación de integridad de CRC32 puede verse comprometida capturando al menos dos paquetes. Los bits en el flujo cifrado y la suma de comprobación pueden ser modificados por el atacante para que el paquete sea aceptado por el sistema de autenticación. Esto conduce al acceso no autorizado a la red.

- WEP utiliza el algoritmo de cifrado RC4 para crear cifrados de flujo. La entrada de cifrado de flujo se compone de un valor inicial (IV) y una clave secreta., La longitud del valor inicial (IV) es de 24 bits de largo, mientras que la clave secreta puede ser de 40 bits o 104 bits de largo. La longitud total tanto del valor inicial como del secreto puede ser de 64 bits o 128 bits de largo.El menor valor posible de la clave secreta hace que sea fácil de descifrar.

- Las combinaciones de valores iniciales débiles no cifran lo suficiente. Esto los hace vulnerables a los ataques.

- WEP se basa en contraseñas; esto lo hace vulnerable a los ataques del diccionario.

- La administración de claves está mal implementada. Cambiar las claves, especialmente en redes grandes, es un desafío., WEP no proporciona un sistema de gestión de claves centralizado.

- Los valores iniciales se pueden reutilizar

debido a estos defectos de seguridad, WEP ha sido obsoleto a favor de WPA

WPA

WPA es el acrónimo de Wi-Fi Protected Access. Es un protocolo de Seguridad desarrollado por Wi-Fi Alliance en respuesta a las debilidades encontradas en WEP. Se utiliza para cifrar datos en WLAN 802.11. Utiliza valores iniciales más altos de 48 bits en lugar de los 24 bits que utiliza WEP. Utiliza claves temporales para cifrar paquetes.,

debilidades de WPA

- La implementación de prevención de colisiones se puede romper

- es vulnerable a ataques de denegación de servicio

- Las claves precompartidas utilizan frases de contraseña. Las frases de contraseña débiles son vulnerables a los ataques del diccionario.

Cómo descifrar redes inalámbricas

cracking WEP

El Cracking es el proceso de explotar las debilidades de seguridad en las redes inalámbricas y obtener acceso no autorizado. El cracking de WEP se refiere a exploits en redes que usan WEP para implementar controles de seguridad., Hay básicamente dos tipos de grietas a saber;

- fisuración pasiva– este tipo de fisuración no tiene ningún efecto en el tráfico de red hasta que la seguridad WEP ha sido agrietada. Es difícil de detectar.

- cracking activo: este tipo de ataque tiene un mayor efecto de carga en el tráfico de red. Es fácil de detectar en comparación con el agrietamiento pasivo. Es más efectivo en comparación con el agrietamiento pasivo.

herramientas de craqueo WEP

- Aircrack-Rastreador de red y cracker WEP., Se puede descargar desde http://www.aircrack-ng.org/

- WEPCrack-este es un programa de código abierto para romper claves secretas WEP 802.11. Es una implementación del ataque FMS. http://wepcrack.sourceforge.net/

- Kismet-esto puede incluir redes inalámbricas detectoras tanto visibles como ocultas, paquetes rastreadores y detectar intrusiones. https://www.kismetwireless.net/

- WebDecrypt-esta herramienta utiliza ataques de diccionario activos para descifrar las claves WEP. Tiene su propio generador de claves e implementa filtros de paquetes., http://wepdecrypt.sourceforge.net/

WPA Cracking

WPA utiliza una clave o frase de contraseña 256 previamente compartida para las autenticaciones. Las frases de contraseña cortas son vulnerables a los ataques de diccionario y otros ataques que se pueden usar para descifrar contraseñas. Las siguientes herramientas se pueden utilizar para descifrar claves WPA.

- CowPatty-esta herramienta se utiliza para descifrar claves pre-compartidas (PSK) usando ataque de fuerza bruta. http://wirelessdefence.org/Contents/coWPAttyMain.htm

- Cain & Abel– esta herramienta se puede utilizar para decodificar archivos de captura de otros programas de rastreo como Wireshark., Los archivos de captura pueden contener marcos codificados WEP o WPA-PSK. https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml

tipos de ataques generales

- Sniffing-esto implica interceptar paquetes a medida que se transmiten a través de una red. Los datos capturados pueden ser decodificados usando herramientas como Cain & Abel.

- ataque Man in the Middle (MITM) – esto implica espiar en una red y capturar información confidencial.

- ataque de denegación de servicio: la intención principal de este ataque es denegar a los usuarios legítimos los recursos de red., FataJack se puede utilizar para realizar este tipo de ataque. Más sobre esto en el artículo

Cracking Wireless Network WEP/WPA keys

Es posible crackear las claves WEP / WPA utilizadas para obtener acceso a una red inalámbrica. Hacerlo requiere recursos de software y hardware, y paciencia. El éxito de tales ataques también puede depender de cuán activos e inactivos sean los usuarios de la red objetivo.

le proporcionaremos información básica que puede ayudarlo a comenzar. Backtrack es un sistema operativo de seguridad basado en Linux. Se desarrolla sobre Ubuntu., Backtrack viene con una serie de herramientas de seguridad. Backtrack se puede utilizar para recopilar información, evaluar Vulnerabilidades y realizar exploits, entre otras cosas.

algunas de las herramientas populares que backtrack tiene incluyen;

- Metasploit

- Wireshark

- Aircrack-ng

- NMap

- Ophcrack

descifrar claves de red inalámbrica requiere paciencia y los recursos mencionados anteriormente. Como mínimo, necesitará las siguientes herramientas

un adaptador de red inalámbrica con la capacidad de inyectar paquetes (Hardware)

- Sistema Operativo Kali., Puede descargarlo desde aquí https://www.kali.org/downloads/

- estar dentro del radio de la red de destino. Si los usuarios de la red de destino están utilizando activamente y conectándose a ella, entonces sus posibilidades de descifrarla mejorarán significativamente.

- suficiente conocimiento de los sistemas operativos basados en Linux y conocimiento práctico de Aircrack y sus diversos scripts.

- paciencia, descifrar las teclas puede tomar un poco de tiempo dependiendo de una serie de factores, algunos de los cuales pueden estar más allá de su control., Factores fuera de su control incluyen a los usuarios de la red de destino utilizando activamente como oler paquetes de datos.

cómo proteger las redes inalámbricas

para minimizar los ataques de red inalámbrica, una organización puede adoptar las siguientes políticas

- cambiar las contraseñas predeterminadas que vienen con el hardware

- habilitar el mecanismo de autenticación

- El acceso a la red se puede restringir al permitir solo las direcciones MAC registradas.,

- El uso de teclas WEP y WPA-PSK fuertes, una combinación de símbolos, números y caracteres reducen la posibilidad de que las teclas se agrieten usando el diccionario y ataques de fuerza bruta.

- El software de Firewall también puede ayudar a reducir el acceso no autorizado.

actividad de Hacking: Crack Wireless Password

en este escenario práctico, vamos a recurrir a Cain y Abel para decodificar las contraseñas de red inalámbrica almacenadas en Windows. También proporcionaremos información útil que se puede utilizar para descifrar las claves WEP y WPA de las redes inalámbricas.,

decodificación de contraseñas de red inalámbrica almacenadas en Windows

- descargue Cain & Abel desde el enlace proporcionado anteriormente., id=»0e7f4a630f»>

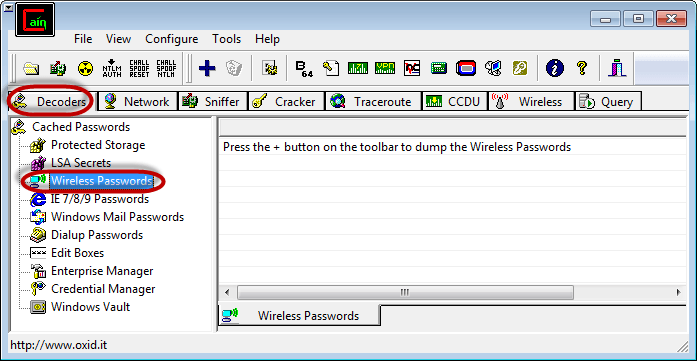

- asegúrese de que la pestaña decodificadores esté seleccionada y luego haga clic en Contraseñas inalámbricas en el menú de navegación en el lado izquierdo

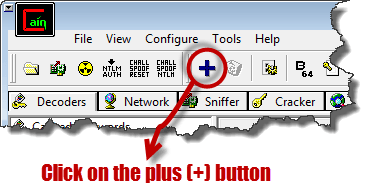

- haga clic en el botón con un signo más

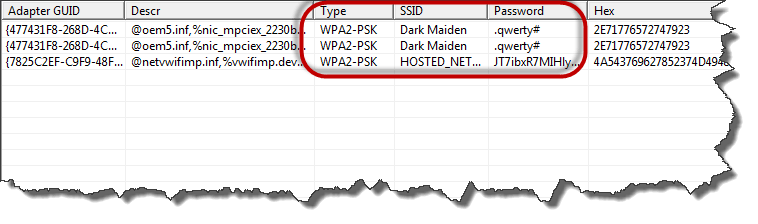

- suponiendo que se haya conectado a una red inalámbrica segura antes, obtendrá resultados similares a los que se muestran a continuación

- El decodificador le mostrará el tipo de cifrado, SSID y la contraseña que se usó.,

resumen

- Las ondas de transmisión de red inalámbrica pueden ser vistas por personas ajenas, esto posee muchos riesgos de seguridad.

- WEP es el acrónimo de Wired Equivalent Privacy. Tiene fallas de seguridad que hacen que sea más fácil de romper en comparación con otras implementaciones de seguridad.

- WPA es el acrónimo de Wi-Fi Protected Access. Tiene seguridad en comparación con WEP

- Los Sistemas de detección de intrusos pueden ayudar a detectar el acceso no autorizado

- Una buena política de seguridad puede ayudar a proteger una red.