Hvordan å Hacke Wi-fi (Trådløst) Nettverk

Trådløse nettverk er tilgjengelige for alle i ruter overføring radius. Dette gjør dem sårbare for angrep. Hotspot er tilgjengelig kun på de offentlige steder som flyplasser, restauranter, parker, osv.

I denne opplæringen, vil vi introdusere deg til vanlige teknikker som brukes til å utnytte svakheter i wireless network security-implementeringer. Vi vil også se på noen av de mottiltak kan du sette på plass for å beskytte mot slike angrep.,

Emner som dekkes i denne opplæringen

- Hva er et trådløst nettverk?

- Hvordan å få tilgang til et trådløst nettverk?

- Trådløst Nettverk Godkjenning WEP & WPA

- Hvordan å Knekke Trådløse Nettverk

- Hvordan å Sikre trådløse nettverk

- Hacking Aktivitet: Crack Passord for Trådløst nettverk

Hva er et trådløst nettverk?

Et trådløst nettverk er et nettverk bruker radiobølger til å koble datamaskiner og andre enheter sammen., Gjennomføringen er gjort på Lag 1 (fysisk lag) i OSI-modellen.

Hvordan å få tilgang til et trådløst nettverk?

vil Du trenger for et trådløst nettverk aktivert enhet, for eksempel en bærbar pc, et nettbrett, smarttelefoner, etc. Vil du også trenger å være innenfor overføring radius av et trådløst tilgangspunkt for nettverk. De fleste enheter (hvis det trådløse nettverket alternativet er slått på) vil gi deg en liste over tilgjengelige nettverk. Hvis nettverket ikke er passordbeskyttet, så er det bare å klikke på koble til., Hvis det er passord beskyttet, så vil du trenger passord for å få tilgang.

Trådløst Nettverk Godkjenning

Siden nettet er lett tilgjengelig for alle med et trådløst nettverk er aktivert enhet, for de fleste nettverk er passord beskyttet. La oss se på noen av de mest brukte godkjenning teknikker.

WEP

WEP er en forkortelse for Wired Equivalent Privacy. Det ble utviklet for IEEE 802.11 WLAN-standarder. Målet var å gi retningslinjer som tilsvarer det som gis av kablet nettverk., WEP fungerer ved å kryptere data som overføres over nettverket for å holde det trygt fra avlytting.

WEP-Godkjenning

Åpne System-Godkjenning (OSA) – denne metoder gir tilgang til stasjonen bedt om godkjenning basert på den konfigurerte access-policy.

Delt Nøkkel-Godkjenning (SKA) – Denne metoden sender en kryptert utfordring til stasjonen som ber om tilgang. Stasjonen krypterer utfordringen med sine tast deretter svarer. Hvis kryptert kampene AP verdi, da det er gitt tilgang.,

WEP Svakhet

WEP har betydelige design feil og sårbarheter.

- integriteten av pakkene er merket med Syklisk Redundans Sjekk (CRC32). CRC32 integritet sjekk kan bli kompromittert ved å fange minst to pakker. Biter i den krypterte stream og sjekksummen kan endres av angriperen slik at pakken er akseptert av system for godkjenning. Dette fører til uautorisert tilgang til nettverket.

- WEP bruker RC4 krypteringsalgoritme for å lage strøm-chiffer. Stream cipher-inngang består av en startverdi (IV) og en hemmelig nøkkel., Lengden av den opprinnelige verdi (IV) 24 biter mens den hemmelige nøkkelen kan enten være 40-bits eller 104 biter. Den totale lengden av både den opprinnelige verdi og hemmelig kan enten være 64-bits eller 128-bits lang.Den lavere mulig verdi av hemmelig nøkkel som gjør det enkelt å knekke den.

- Svak startverdier kombinasjoner ikke kryptere tilstrekkelig. Dette gjør dem sårbare for angrep.

- WEP er basert på passord, og dette gjør den sårbar for ordliste angrep.

- Til ledelse er dårlig implementert. Endre nøkler spesielt på store nettverk er utfordrende., WEP ikke gir en sentralisert key management system.

- De Opprinnelige verdiene kan brukes på nytt

på Grunn av disse sikkerhetshull, WEP har blitt avskrevet i favør av WPA

WPA

WPA er en forkortelse for Wi-Fi Protected Access. Det er en sikkerhetsprotokoll som er utviklet av Wi-Fi Alliance i respons til de svakheter som finnes i WEP. Det er brukt til å kryptere data på 802.11 Wlan. Den bruker høyere Opprinnelige Verdier 48 biter i stedet for 24 biter som WEP bruker. Den bruker krypteringene temporal-tastene til å kryptere pakker.,

WPA Svakheter

- for å unngå kollisjoner implementering kan bli brutt

- Det er sårbare for denial of service-angrep

- Pre-aksjer tastene bruk passfraser. Svak passfraser er utsatt til i ordliste angrep.

Hvordan å Knekke Trådløse Nettverk

WEP-cracking

Sprekker er prosessen med å utnytte svakheter i trådløse nettverk og å få uautorisert tilgang. WEP-cracking refererer til bedrifter på nettverk som bruker WEP å gjennomføre sikkerhetskontroller., Det er i utgangspunktet to typer av sprekker, nemlig;

- Passiv-sprengning– denne typen av sprengning har ingen effekt på trafikken på nettverket til WEP-sikkerhet er sprukket. Det er vanskelig å oppdage.

- Aktiv-sprengning– denne typen angrep har økt belastning effekt på trafikken på nettverket. Det er lett å oppdage i forhold til passiv sprekker. Det er mer effektivt i forhold til passiv sprekker.

WEP-Cracking Verktøy

- Aircrack– nettverk sniffer og WEP-cracker., Kan lastes ned fra http://www.aircrack-ng.org/

- WEPCrack– dette er en åpen kildekode-program for å bryte 802.11 WEP hemmelige nøkler. Det er en implementering av FMS angrep. http://wepcrack.sourceforge.net/

- Kismet – dette kan omfatte detektor trådløs nettverk både synlige og skjulte, sniffer pakker og oppdage inntrengere. https://www.kismetwireless.net/

- WebDecrypt– dette verktøyet bruker aktiv ordbok angrep for å knekke WEP-nøkler. Det har sin egen nøkkel generator og implementerer pakkefiltre., http://wepdecrypt.sourceforge.net/

WPA Sprekker

WPA bruker en 256 forhåndsdelt nøkkel eller et passord for å pålitelighetskontroller. Kort passfraser er utsatt til i ordliste angrep og andre angrep som kan brukes til å knekke passord. Følgende verktøy kan brukes til å knekke WPA-nøklene.

- CowPatty– dette verktøyet brukes til å knekke pre-shared-tastene (PSK) ved hjelp av brute force-angrep. http://wirelessdefence.org/Contents/coWPAttyMain.htm

- Kain & Abel– dette verktøyet kan brukes til å dekode fange filer fra andre snuse programmer som Wireshark., Fangst-filer kan inneholde WEP-eller WPA-PSK kodet rammer. https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml

Generelle Angrep typer

- Snuse– dette innebærer å fange opp pakker som de overføres over et nettverk. Fanget data kan deretter dekodes ved hjelp av verktøy som Kain & Abel.

- Mann i Midten (MITM) Angrep– dette innebærer avlytting av et nettverk og fange sensitiv informasjon.

- Denial of Service-Angrep– den viktigste hensikten med slike angrep er å nekte for legitime brukere nettverket ressurser., FataJack kan brukes til å utføre denne type angrep. Mer om dette i artikkelen

Sprekker Trådløst nettverk WEP – /WPA-nøklene

Det er mulig å knekke WEP – /WPA-nøklene som brukes til å få tilgang til et trådløst nettverk. Å gjøre det krever programvare og maskinvare ressurser, og tålmodighet. Suksessen av et slikt angrep kan også avhenge av hvor aktive og inaktive brukerne av mål-nettverket.

Vi vil gi deg grunnleggende informasjon som kan hjelpe deg med å komme i gang. Backtrack er en Linux-basert sikkerhet operativsystem. Det er utviklet på toppen av Ubuntu., Backtrack kommer med en rekke sikkerhet verktøy. Backtrack kan brukes til å samle informasjon, vurdere sårbarheter og utføre utnytter blant andre ting.

Noen av de mest populære verktøyene som backtrack har inkluderer;

- Metasploit

- Wireshark

- Aircrack-ng

- NMap

- Ophcrack

Sprekker trådløst nettverk-tastene krever tålmodighet og ressurser som er nevnt ovenfor. På et minimum, vil du trenge følgende verktøy

Et trådløst nettverkskort med evne til å injisere pakker (Maskinvare)

- Kali-Operativsystemet., Du kan laste den ned her https://www.kali.org/downloads/

- Være innenfor målet nettverk er radius. Hvis brukere av målet for nettverket er aktivt med og koble til den, så sjansene for sprengning det vil bli betydelig forbedret.

- Tilstrekkelig kunnskap om Linux-baserte operativsystemer og relevant kunnskap om Aircrack og dens ulike skript.

- Tålmodighet, sprengning tastene kan ta en bit av en gang avhengig av en rekke faktorer hvorav noen kan være utenfor din kontroll., Faktorer utenfor din kontroll inkluderer brukere av mål-nettverk ved å bruke det aktivt som du snuse datapakker.

Hvordan å Sikre trådløse nettverk

I minimere trådløst nettverk angrep; en organisasjon kan ta i bruk følgende retningslinjer for

- Endre standard passord som leveres sammen med maskinvare

- Aktiverer godkjenningsmekanisme

- Tilgang til nettverket kan være begrenset ved at kun registrerte MAC-adresser.,

- Bruk av sterke WEP-og WPA-PSK-tastene, en kombinasjon av symboler, tall og tegn redusere sjansen for tastene blitt sprekker ved hjelp av ordbok og brute force angrep.

- Brannmur kan også bidra til å redusere uautorisert tilgang.

Hacking Aktivitet: Crack Passord for Trådløst nettverk

I denne praktiske scenario, vi kommer touse Kain og Abel til å dekode lagret trådløst nettverk passord i Windows. Vi vil også gi nyttig informasjon som kan brukes for å knekke WEP-og WPA-nøkler av trådløse nettverk.,

Dekoding Trådløst nettverk passord som er lagret i Windows

- Last ned Kain & Abel fra linken ovenfor., id=»0e7f4a630f»>

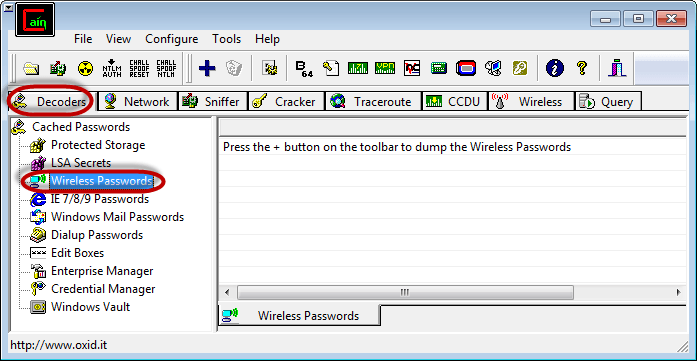

- Sørge for at Dekodere-fanen er valgt, klikk på Trådløs Passord fra menyen på venstre side

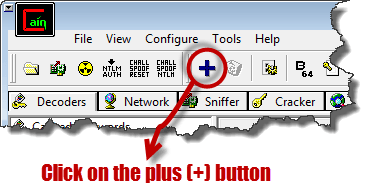

- Klikk på knappen med et pluss-tegn

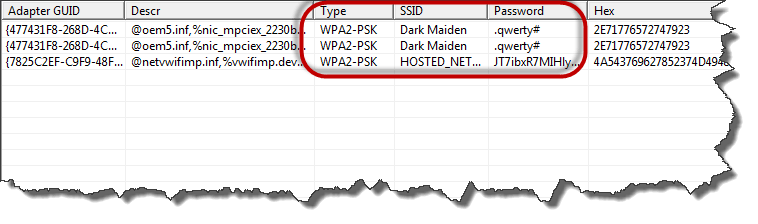

- hvis du har koblet til et sikret trådløst nettverk før, vil du få resultater som ligner på dem som er vist nedenfor

- dekoderen vil vise deg krypteringstype, SSID-en og passordet som ble brukt.,

Oppsummering

- Trådløst nettverk overføring bølger kan bli oppfattet av utenforstående, dette har mange sikkerhetsrisikoer.

- WEP er en forkortelse for Wired Equivalent Privacy. Det har sikkerhetshull som gjør det enklere å bryte forhold til andre sikkerhets-implementeringer.

- WPA er en forkortelse for Wi-Fi Protected Access. Det har sikkerhet i forhold til WEP

- Intrusion Detection Systemer kan bidra til å oppdage uautorisert tilgang

- En god sikkerhetspolitikk kan bidra til å beskytte et nettverk.