Hoe Wifi (draadloos) netwerk te hacken

Draadloze netwerken zijn toegankelijk voor iedereen binnen de transmissieradius van de router. Dit maakt hen kwetsbaar voor aanvallen. Hotspots zijn beschikbaar in openbare plaatsen zoals luchthavens, restaurants, parken, enz.

in deze tutorial zullen we u laten kennismaken met veelgebruikte technieken die worden gebruikt om zwakke punten in implementaties voor draadloze netwerkbeveiliging te benutten. We zullen ook kijken naar een aantal van de tegenmaatregelen die u kunt nemen om te beschermen tegen dergelijke aanvallen.,

onderwerpen die in deze tutorial behandeld worden

- Wat is een draadloos netwerk?

- Hoe krijg ik toegang tot een draadloos netwerk?

- draadloze Netwerkverificatie WEP & WPA

- Hoe Draadloze netwerken te kraken

- Hoe Draadloze netwerken te beveiligen

- Hacking-activiteit: draadloos wachtwoord kraken

Wat is een draadloos netwerk?

een draadloos netwerk is een netwerk dat radiogolven gebruikt om computers en andere apparaten met elkaar te verbinden., De implementatie gebeurt op de laag 1 (fysieke laag) van het OSI-model.

hoe krijg ik toegang tot een draadloos netwerk?

u hebt een apparaat met draadloos netwerk nodig, zoals een laptop, tablet, smartphones, enz. U moet zich ook binnen de zendstraal van een draadloos netwerktoegangspunt bevinden. De meeste apparaten (als de optie draadloos netwerk is ingeschakeld) bieden u een lijst met beschikbare netwerken. Als het netwerk niet is beveiligd met een wachtwoord, dan hoef je alleen maar te klikken op connect., Als het is beveiligd met een wachtwoord, dan heb je het wachtwoord nodig om toegang te krijgen.

draadloze netwerkauthenticatie

omdat het netwerk gemakkelijk toegankelijk is voor iedereen met een apparaat met een draadloos netwerk, zijn de meeste netwerken beveiligd met een wachtwoord. Laten we eens kijken naar enkele van de meest gebruikte authenticatietechnieken.

WEP

WEP is het acroniem voor Wired Equivalent Privacy. Het is ontwikkeld voor IEEE 802.11 WLAN-standaarden. Het doel was om de privacy te bieden die gelijkwaardig is aan die van bekabelde netwerken., WEP werkt door het versleutelen van de gegevens die via het netwerk worden verzonden om het te beschermen tegen afluisteren.

WEP – authenticatie

Open System Authentication (OSA) – deze methode verleent toegang tot station-authenticatie die wordt aangevraagd op basis van het geconfigureerde toegangsbeleid.

Ska (Shared Key Authentication): deze methode stuurt een versleutelde uitdaging naar het station dat toegang vraagt. Het station versleutelt de uitdaging met zijn sleutel en reageert vervolgens. Als de versleutelde uitdaging overeenkomt met de AP-waarde, wordt toegang verleend.,

WEP zwakte

WEP heeft belangrijke ontwerpfouten en kwetsbaarheden.

- de integriteit van de pakketten wordt gecontroleerd met cyclische redundantiecontrole (CRC32). CRC32 integriteitscontrole kan worden aangetast door het vastleggen van ten minste twee pakketten. De bits in de versleutelde stream en de checksum kunnen door de aanvaller worden aangepast zodat het pakket wordt geaccepteerd door het authenticatiesysteem. Dit leidt tot onbevoegde toegang tot het netwerk.

- WEP gebruikt het RC4-versleutelingsalgoritme om streamcodes aan te maken. De stroom cipher ingang bestaat uit een initiële waarde (IV) en een geheime sleutel., De lengte van de beginwaarde (IV) is 24 bits lang, terwijl de geheime sleutel ofwel 40 bits of 104 bits lang kan zijn. De totale lengte van zowel de initiële waarde als het geheim kan 64 bits of 128 bits lang zijn.De lagere waarde van de geheime sleutel maakt het gemakkelijk om het te kraken.

- zwakke beginwaarden combinaties versleutelen onvoldoende. Dit maakt hen kwetsbaar voor aanvallen.

- WEP is gebaseerd op Wachtwoorden; dit maakt het kwetsbaar voor woordenboekaanvallen.

- Keys management is slecht geïmplementeerd. Het veranderen van sleutels, vooral op grote netwerken, is een uitdaging., WEP biedt geen gecentraliseerd sleutelbeheersysteem.

- de beginwaarden kunnen worden hergebruikt

vanwege deze beveiligingsfouten is WEP verouderd ten gunste van WPA

WPA

WPA is het acroniem voor Wi-Fi Protected Access. Het is een beveiligingsprotocol ontwikkeld door de Wi-Fi Alliance als reactie op de zwakke punten in WEP. Het wordt gebruikt om gegevens te versleutelen op 802.11 WLAN ‘ s. Het gebruikt hogere initiële waarden 48 bits in plaats van de 24 bits die WEP gebruikt. Het gebruikt tijdelijke sleutels om pakketten te versleutelen.,

WPA zwakheden

- de implementatie ter voorkoming van botsingen kan worden verbroken

- het is kwetsbaar voor denial of service aanvallen

- Pre-shares sleutels gebruiken wachtzinnen. Zwakke wachtzinnen zijn kwetsbaar voor woordenboekaanvallen.

hoe Draadloze netwerken te kraken

WEP kraken

Kraken is het proces van het benutten van beveiligingsproblemen in draadloze netwerken en het verkrijgen van ongeautoriseerde toegang. WEP cracking verwijst naar exploits op netwerken die WEP gebruiken om beveiligingscontroles te implementeren., Er zijn in principe twee soorten scheuren, namelijk;

- passief kraken– dit type Kraken heeft geen effect op het netwerkverkeer totdat de WEP-beveiliging is gekraakt. Het is moeilijk op te sporen.

- actief kraken-dit type aanval heeft een verhoogd belastingeffect op het netwerkverkeer. Het is gemakkelijk te ontdekken vergeleken met passief kraken. Het is effectiever in vergelijking met passief kraken.

WEP Cracking Tools

- Aircrack-network sniffer en WEP cracker., Kan worden gedownload van http://www.aircrack-ng.org/

- WEPCrack– dit is een open source programma voor het breken van 802.11 WEP geheime sleutels. Het is een implementatie van de FMS-aanval. http://wepcrack.sourceforge.net/

- Kismet – dit kan draadloze detectornetwerken zowel zichtbaar als verborgen omvatten, sniffer-pakketten en intrusies detecteren. https://www.kismetwireless.net/

- WebDecrypt– deze tool gebruikt actieve woordenboekaanvallen om de WEP-sleutels te kraken. Het heeft een eigen key generator en implementeert pakketfilters., http://wepdecrypt.sourceforge.net/

WPA kraken

WPA gebruikt een 256 pre-shared key of passphrase voor authenticatie. Korte wachtzinnen zijn kwetsbaar voor woordenboekaanvallen en andere aanvallen die kunnen worden gebruikt om wachtwoorden te kraken. De volgende tools kunnen worden gebruikt om WPA-sleutels te kraken.

- CowPatty – dit gereedschap wordt gebruikt om pre-shared keys (PSK) te kraken met behulp van brute force attack. http://wirelessdefence.org/Contents/coWPAttyMain.htm

- Cain & Abel– deze tool kan gebruikt worden om capture bestanden te decoderen van andere sniffing programma ‘ s zoals Wireshark., De capture bestanden kunnen WEP of WPA-PSK gecodeerde frames bevatten. https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml

Algemene Aanvalstypen

- Sniffing– dit houdt in het onderscheppen van pakketten die worden verzonden over een netwerk. De vastgelegde gegevens kunnen dan worden gedecodeerd met behulp van tools zoals Cain & Abel.

- Man In The Middle (MITM) aanval-dit houdt in het afluisteren van een netwerk en het vastleggen van gevoelige informatie.

- Denial of Service Attack-de belangrijkste bedoeling van deze aanval is om legitieme gebruikers netwerkbronnen te ontzeggen., FataJack kan worden gebruikt om dit type aanval uit te voeren. Meer hierover in artikel

draadloos netwerk kraken WEP / WPA sleutels

Het is mogelijk om de WEP / WPA sleutels te kraken die gebruikt worden om toegang te krijgen tot een draadloos netwerk. Hiervoor zijn software-en hardwarebronnen en geduld nodig. Het succes van dergelijke aanvallen kan ook afhangen van hoe actief en inactief de gebruikers van het doelnetwerk zijn.

wij zullen u voorzien van basisinformatie die u kan helpen aan de slag te gaan. Backtrack is een op Linux gebaseerd beveiligingssysteem. Het is ontwikkeld op de top van Ubuntu., Backtrack wordt geleverd met een aantal beveiligingstools. Backtrack kan worden gebruikt om onder andere informatie te verzamelen, kwetsbaarheden te beoordelen en exploits uit te voeren.

enkele van de populaire tools die backtrack heeft omvat;

- Metasploit

- Wireshark

- Aircrack-ng

- NMap

- Ophcrack

het kraken van draadloze netwerksleutels vereist geduld en middelen zoals hierboven vermeld. U hebt minimaal de volgende hulpmiddelen

een draadloze netwerkadapter nodig met de mogelijkheid om pakketten (Hardware)

- Kali-besturingssysteem te injecteren., U kunt het hier downloaden https://www.kali.org/downloads/

- binnen de straal van het doelnetwerk. Als de gebruikers van het doelnetwerk actief gebruiken en verbinding maken met het, dan is uw kans op het kraken van het zal aanzienlijk worden verbeterd.

- voldoende kennis van op Linux gebaseerde besturingssystemen en praktische kennis van Aircrack en zijn verschillende scripts.

- geduld, het kraken van de toetsen kan enige tijd duren, afhankelijk van een aantal factoren waarvan sommige buiten uw controle kunnen zijn., Factoren buiten uw controle omvatten gebruikers van het doelnetwerk die het actief gebruiken terwijl u datapakketten snuffelt.

Draadloze netwerken beveiligen

bij het minimaliseren van aanvallen op draadloze netwerken; een organisatie kan het volgende beleid hanteren

- standaardwachtwoorden wijzigen die bij de hardware worden geleverd

- het authenticatiemechanisme inschakelen

- toegang tot het netwerk kan worden beperkt door alleen geregistreerde MAC-adressen toe te staan.,

- gebruik van sterke WEP-en WPA-PSK-toetsen, een combinatie van symbolen, aantal en tekens verkleint de kans dat de toetsen kraken met behulp van dictionary-en brute force-aanvallen.

- firewallsoftware kan ook ongeautoriseerde toegang helpen verminderen.

Hacking Activity: Crack Wireless Password

In dit praktische scenario gaan we Cain en Abel gebruiken om de opgeslagen wachtwoorden van het draadloze netwerk in Windows te decoderen. We zullen ook nuttige informatie verstrekken die kan worden gebruikt om de WEP-en WPA-sleutels van draadloze netwerken te kraken.,

decoderen van wachtwoorden voor draadloze netwerken opgeslagen in Windows

- Download Cain & Abel via de link hierboven., id=”0e7f4a630f”>

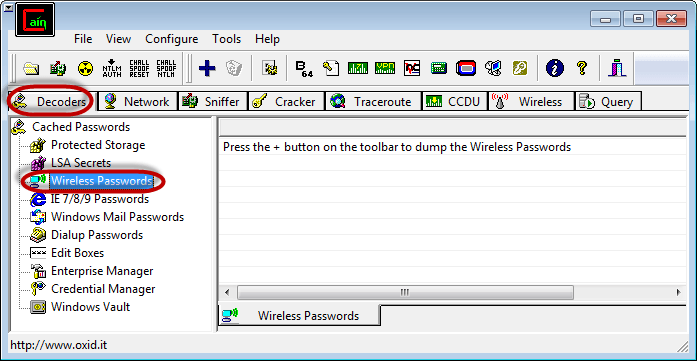

- Zorg dat het tabblad Decoders is geselecteerd en klik op Draadloze Wachtwoorden uit het navigatie menu aan de linkerkant

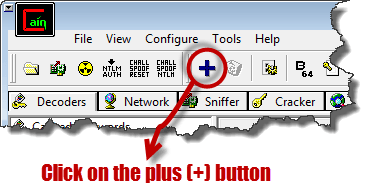

- Klik op de knop met een plus-teken

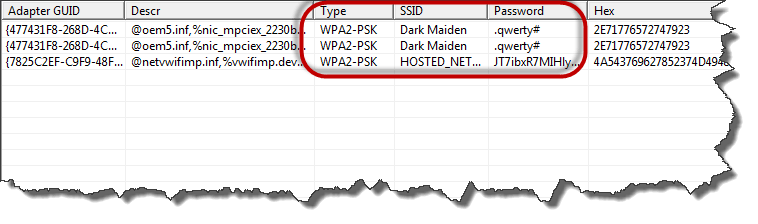

- wanneer je je hebt verbonden met een beveiligd draadloos netwerk voordat u krijgt de resultaten die vergelijkbaar is met de hieronder weergegeven

- De decoder zal u tonen het type codering, de SSID en het wachtwoord dat wordt gebruikt.,

samenvatting

- draadloze netwerktransmissiegolven kunnen worden waargenomen door buitenstaanders, dit brengt veel veiligheidsrisico ‘ s met zich mee.

- WEP is het acroniem voor Wired Equivalent Privacy. Het heeft beveiligingsfouten die het gemakkelijker maken om te breken in vergelijking met andere beveiligingsimplementaties.

- WPA is het acroniem voor Wi-Fi Protected Access. Het heeft beveiliging in vergelijking met WEP

- inbraakdetectiesystemen kunnen ongeautoriseerde toegang helpen detecteren

- Een goed beveiligingsbeleid kan een netwerk helpen beschermen.